PaloAlto Networks

www.paloaltonetworks.com

вернутся назад

Обзор межсетевых экранов Palo Alto Networks нового поколения

В результате фундаментальных изменений используемых приложений и существующих угроз, поведения пользователей и инфраструктуры сетей традиционные межсетевые экраны, основанные на работе с портами, уже не обеспечивают достаточную безопасность. Очень часто для решения поставленных задач пользователи осуществляют доступ к приложениям различных типов с использованием устройств различных типов. В то же время расширение центров обработки данных, виртуализация, мобильные решения и использование облачных технологий заставляют задуматься над тем, как обеспечить доступ приложениям и при этом сохранить защиту сети.

Традиционные способы решения этой задачи предполагают блокировку всего трафика приложений с помощью постоянно растущего списка точечных технологий, используемых в дополнение к межсетевым экранам, что может усложнить работу предприятия, или же разрешение доступа всем приложениям, что в равной степени неприемлемо в свете роста угроз для бизнеса и безопасности. Проблема состоит в том, что традиционный межсетевой экран, работающий на основе портов, даже с дополнительной функцией блокировки приложений не может использоваться в качестве альтернативы ни для одного из отмеченных подходов. Чтобы найти баланс между «разрешением всего» и «запрещением всего», необходимо обеспечить безопасное разрешение доступа приложениям, используя в качестве основных критериев политики безопасности межсетевого экрана такие элементы, как удостоверение приложений, пользователь приложения и тип контента, в зависимости от потребностей предприятия.

Политики безопасного доступа к приложениям помогут усовершенствовать систему безопасности, независимо от места внедрения. Вы можете защититься от внешних угроз путем блокирования на границе сети широкого спектра нежелательных приложений с последующей проверкой разрешенных приложений на наличие угроз – как известных, так и неизвестных. В центре обработки данных, традиционном или виртуализированном, для безопасной работы приложений необходимо обеспечить: использование приложений центра обработки данных только уполномоченными пользователями, защиту контента от угроз и решение проблем в сфере безопасности, связанных с динамичным изменением виртуальной инфраструктуры. Для защиты филиалов и удаленных пользователей можно использовать тот же набор политик безопасного доступа, который применяется в штаб-квартире, что обеспечивает согласованность применяемых политик.

Традиционные способы решения этой задачи предполагают блокировку всего трафика приложений с помощью постоянно растущего списка точечных технологий, используемых в дополнение к межсетевым экранам, что может усложнить работу предприятия, или же разрешение доступа всем приложениям, что в равной степени неприемлемо в свете роста угроз для бизнеса и безопасности. Проблема состоит в том, что традиционный межсетевой экран, работающий на основе портов, даже с дополнительной функцией блокировки приложений не может использоваться в качестве альтернативы ни для одного из отмеченных подходов. Чтобы найти баланс между «разрешением всего» и «запрещением всего», необходимо обеспечить безопасное разрешение доступа приложениям, используя в качестве основных критериев политики безопасности межсетевого экрана такие элементы, как удостоверение приложений, пользователь приложения и тип контента, в зависимости от потребностей предприятия.

Основные требования по обеспечению безопасного доступа:

- Идентификация приложений, а не портов. Классификация трафика в момент прохождения через межсетевой экран позволяет идентифицировать приложение независимо от используемых протоколов, средств шифрования и тактики обхода средств анализа трафика. Результаты идентификации затем становятся основой для всех политик безопасности.

- Привязка использования приложений не к IP-адресу, а к конкретным пользователям, независимо от их местоположения или используемого устройства. Применение информации о пользователях и группах из служб каталогов предприятия и других хранилищ данных о пользователях для внедрения согласованной политики разрешения доступа для всех пользователей, независимо от их местоположения или используемого устройства.

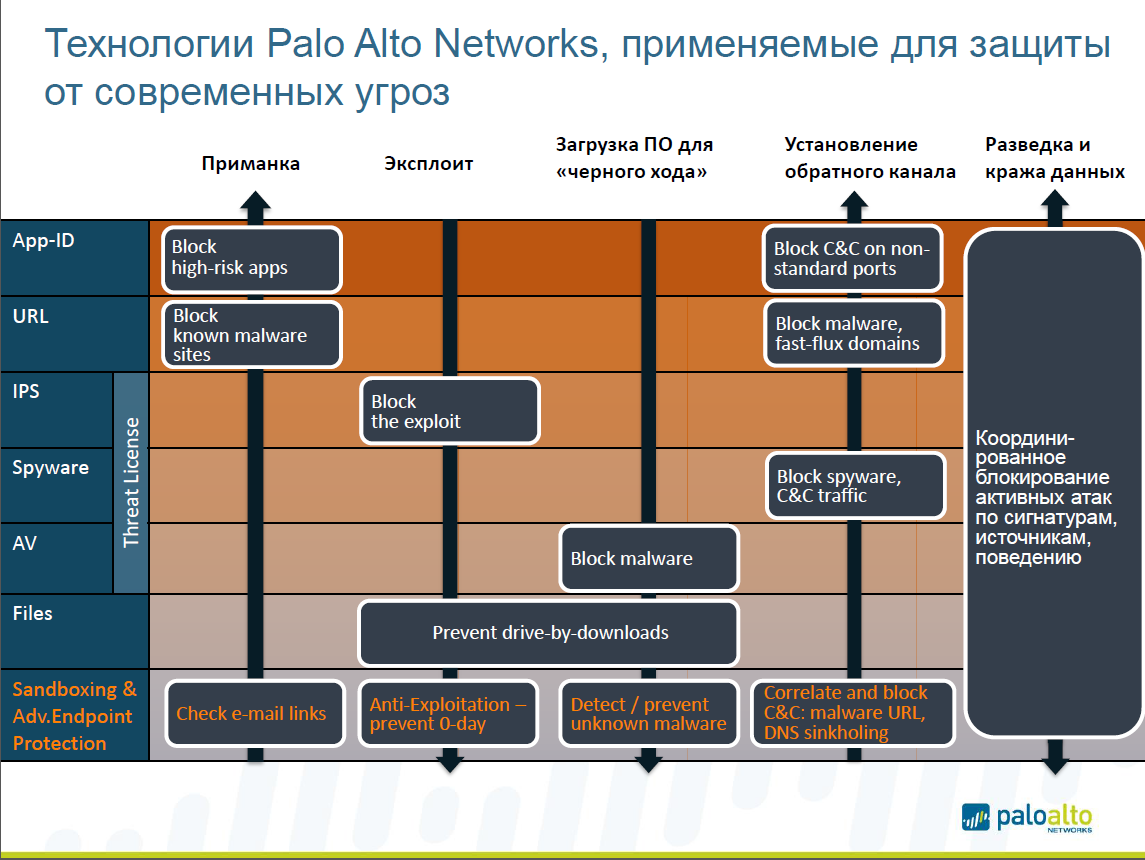

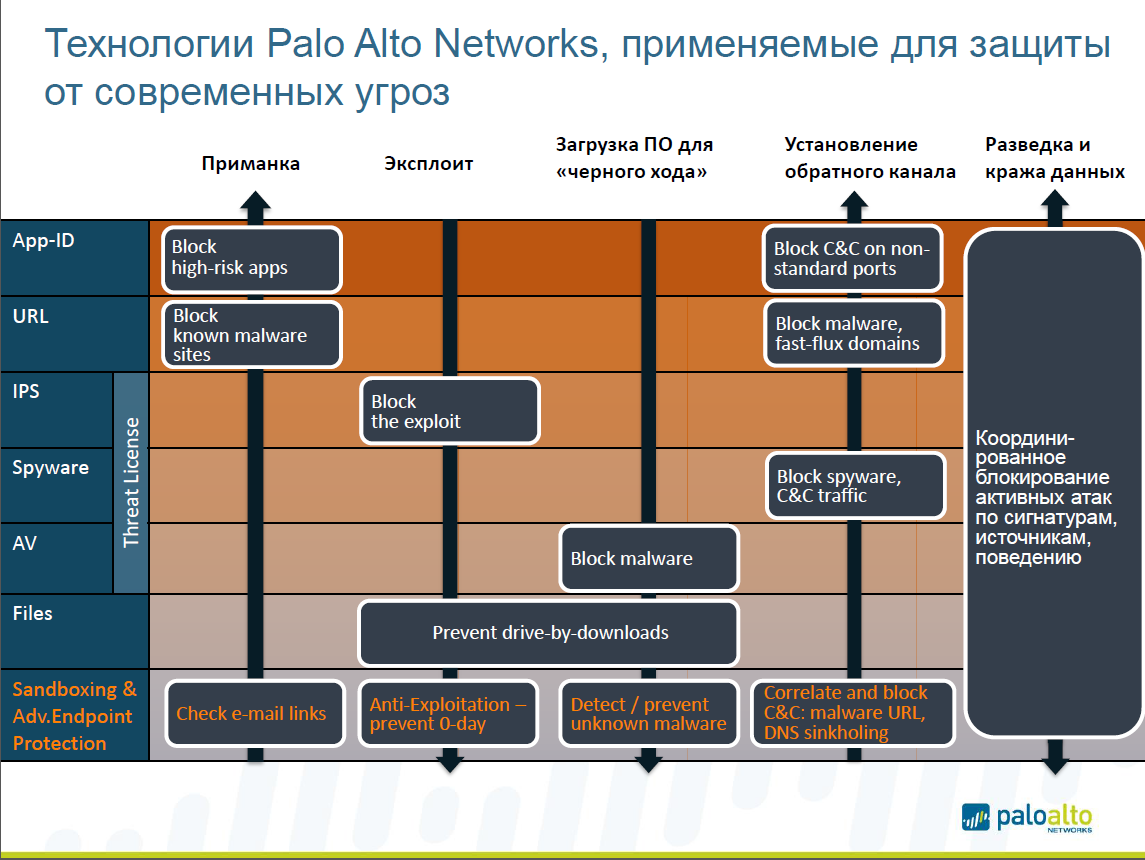

- Защита от всех угроз – как известных, так и неизвестных. Блокирование известных угроз, включая вторжения, вредоносное и шпионское ПО, опасные URL-адреса, а также анализ трафика и обеспечения автоматической защиты от целенаправленного и ранее неизвестного вредоносного ПО.

- Обеспечение безопасной работы приложений и сокращение времени на администрирование с помощью удобных графических интерфейсов, редактора унифицированной политики безопасности, шаблонов и групп устройств.

Политики безопасного доступа к приложениям помогут усовершенствовать систему безопасности, независимо от места внедрения. Вы можете защититься от внешних угроз путем блокирования на границе сети широкого спектра нежелательных приложений с последующей проверкой разрешенных приложений на наличие угроз – как известных, так и неизвестных. В центре обработки данных, традиционном или виртуализированном, для безопасной работы приложений необходимо обеспечить: использование приложений центра обработки данных только уполномоченными пользователями, защиту контента от угроз и решение проблем в сфере безопасности, связанных с динамичным изменением виртуальной инфраструктуры. Для защиты филиалов и удаленных пользователей можно использовать тот же набор политик безопасного доступа, который применяется в штаб-квартире, что обеспечивает согласованность применяемых политик.

Безопасная работа приложений как необходимое условие успешного развития бизнеса

Безопасная работа приложений, обеспечиваемая с помощью сетевых экранов Palo Alto Networks нового поколения, помогает решить проблемы безопасности бизнеса, связанные с растущим числом используемых в сети приложений. Обеспечение безопасного доступа к приложениям для отдельных пользователей или групп пользователей – локальных, мобильных и удаленных – и защита трафика от известных и неизвестных угроз позволяет усилить безопасность и одновременно поддержать рост бизнеса.- Классификация всех приложений, на всех портах, в любое время. Средства точной классификации трафика – основной компонент любого межсетевого экрана, а результаты их работы становятся основой политики безопасности. Современные приложения легко обходят межсетевые экраны, выполняющие фильтрацию трафика на основе портов, путем динамической смены портов, использования протоколов SSL и SSH, туннелирования своего трафика через порт 80 или использования нестандартных портов. Технология App-ID снимает ограничения традиционных межсетевых экранов, связанных с видимостью классификации трафика, за счет использования нескольких механизмов классификации трафика, проходящего через межсетевой экран, и делает возможной точную идентификацию приложений в сети, независимо от порта, шифрования (SSL или SSH) и используемой техники маскировки. Информация о том, какое именно приложение получает доступ к сети, а не только порта и протокола, становится основой для всех решений в сфере безопасности. Неидентифицированные приложения, которые, как правило, генерируют небольшой процент трафика, но создают высокий потенциальный риск, автоматически классифицируются для систематического управления, которое может включать контроль соблюдения политик, исследование угроз, создание пользовательских сигнатур или захват пакетов для разработки сигнатур приложений Palo Alto Networks.

- Включение в политику безопасности не только IP-адресов, но также пользователей и устройств. Создание и управление политиками безопасности на основе приложений и идентификации пользователей, независимо от устройства или местоположения, является более эффективным средством защиты вашей сети, чем решение, основанное исключительно на портах и IP-адресах. Интеграция с различными корпоративными каталогов пользователей позволяет идентифицировать пользователей Microsoft Windows, Mac OS X, Linux, Android или iOS, которые осуществляют доступ к приложениям. Пользователи, которые находятся в командировке или работают удаленно, защищены с помощью тех же согласованных политик безопасности, которые действуют в локальной или корпоративной сети. Сочетание возможностей мониторинга и контроля использования приложений пользователями означает, что можно обеспечить безопасное использование Oracle, BitTorrent, Gmail или любого используемого в сети приложения, независимо от того, где и какой пользователь осуществляет доступ к нему.

- Предотвращение всех угроз – как известных, так и неизвестных. Чтобы обеспечить безопасность современной сети, необходимо найти устранить известные уязвимые места, обеспечить защиту от вредоносного и шпионского ПО, а также совершенно неизвестных и целенаправленных угроз. Этот процесс начинается с сокращения возможностей для сетевых атак путем разрешения доступа конкретным приложениям и запрета доступа всем остальным приложениям: либо с помощью неявной стратегии «запрещать все остальные», либо с помощью задаваемых в явном виде политик. Координированные меры по предотвращению угроз могут примяться ко всему разрешенному трафику, за один проход блокируя известные опасные сайты, уязвимости, вирусы, программы-шпионы и запросы злоумышленников к DNS-серверам. Активный анализ и идентификация неизвестных вредоносных программ осуществляется путем прямого запуска неопознанных файлов в виртуальной среде «песочница» и проверки на предмет более 100 видов вредоносного поведения. При обнаружении новых вредоносных программ автоматически генерируются и предоставляются сигнатуры зараженных файлов и связанного с ними вредоносного трафика. Анализ, связанный с предотвращением угроз, осуществляется с учетом контекста приложений и протоколов связи, гарантируя неизбежное выявление даже тех угроз, которые пытаются скрыться от систем безопасности в туннелях, сжатой информации или нестандартных портах.

Не нашли решения? Просто обратитесь к нам.